成都 男同 [原创]2020网鼎杯 白虎组 b64 精析-CTF回击-看雪-安全社区|安全招聘|kanxue.com

发布日期:2024-08-26 03:27 点击次数:80

![成都 男同 [原创]2020网鼎杯 白虎组 b64 精析-CTF回击-看雪-安全社区|安全招聘|kanxue.com](/uploads/allimg/240826/26044156010Eb.jpg)

不懂出题的师父是哪位成都 男同,但臆想很大可能性不着手25岁。

最近又在搞CTF,但看着余弦等大佬齐已转战区块链范围良久,不觉心慌慌,嗅觉我方再亿次被期间清除。

题目分析

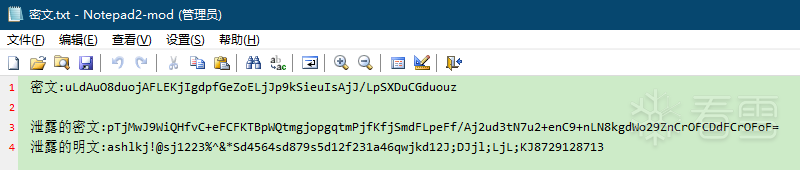

题目很简练,类型:Crypto,最终解出东说念主数是300队以内。下载绽开看是

密文:uLdAuO8duojAFLEKjIgdpfGeZoELjJp9kSieuIsAjJ/LpSXDuCGduouz败露的密文:pTjMwJ9WiQHfvC+eFCFKTBpWQtmgjopgqtmPjfKfjSmdFLpeFf/Aj2ud3tN7u2+enC9+nLN8kgdWo29ZnCrOFCDdFCrOFoF=败露的明文:ashlkj!@sj1223%^&*Sd4564sd879s5d12f231a46qwjkd12J;DJjl;LjL;KJ8729128713

简直15分钟内就能看出,“败露的密文”可能是个近似Base64的东西,把“败露的明文”转机成base64编码望望:

瞩目:FoF=和MTM=与败露的密文对比后发现临了四位长得很像,臆想临了3位的加密经由细则是M--->F,T---->o。

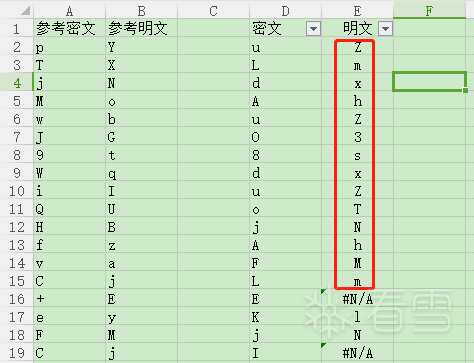

Vlookup初步看法是先把“密文”按照替换法替换成明文(要瞩目Excel某些时候不分裂大小写,不要凯旋Vlookup):

讲授:假如 D2和A:A列的某个项一致,则复返B:B列相应的项至于1,0,Lookup啥意旨酷爱酷爱,不知说念。

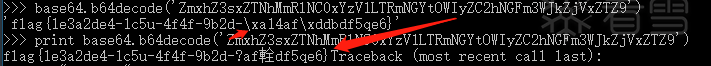

明文的前半部分是不是很熟?基本上flag 的base64起头便是ZmxhZbase64解码:flag{1e3a2。那接下来就很显然了。爆破底下六个字符对应的字母就不错了成都 男同。EIGsXz

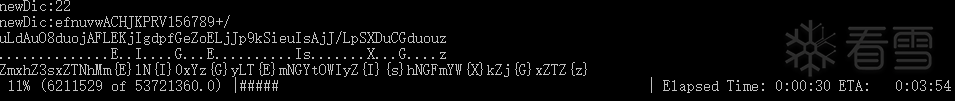

咱们知说念base64的字典一般是大小写字母和数字,加号和斜杠构成(整个64个)如果用python写便是

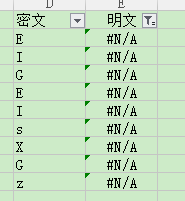

这个字典里要去掉参考明文的系数字母(这里需要念念考一下),原因是:参考密文当中不包含EIGsXz,假如 EIGsXz行动密文,明文细则不是参考明文当中的字符。是以字典64个字符要减掉参考明文中42个字符(注:不可用Excel 的自动去重功能,因为没分裂大小写),整个22个。

偷偷撸 python认知base64同期又知说念python有个解base64的包。

进程条是以不错凯旋爆破了(引入个进程条,否则恭候很气馁)牢记淌若

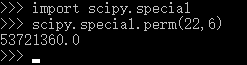

爆破中枢代码 罗列组合这一串是罗列的意旨酷爱酷爱,其实便是A22,6(22个字符中遴荐6个,有53721360种可能)。这个数字用于蓄意进程条。

一般盲猜的base64解密,会出一堆乱码字符

是往常边一般加个可打印字符判断,如果是乱码凯旋下一个尝试了

然后再写个正则考证flag的相宜性(凭据其他题的flag,次序一般是)。

字符串加工因为要打出以下这串:

是以加了个代码

最终代码跑的后果是这么:

大致5分钟内能跑完。

最终扫尾(21 flag):(整个可能有21个flag)

归来要解这题门说念还是挺多的,以下方面要快速知说念并进入使用:1、 python解base642、正则抒发式3、字符串快速转置去重分析4、进程条蓄意5、罗列组合常识6、基本是盲猜,连base64旨趣是什么齐不错无谓知说念。但知说念一下base64旨趣也挺好。

参考辘集VLOOKUP函数不可分裂大小写,该怎么查找匹配?https://cloud.tencent.com/developer/news/594528

附件下载(Excel和python文献)https://github.com/8gg/BlogFile/issues/1

TODO1、深刻商榷Excel Lookup怎么匹配大小写2、商榷 Base64旨趣

[竞赛]2024 KCTF 大赛征题已矣日历08月10日!成都 男同